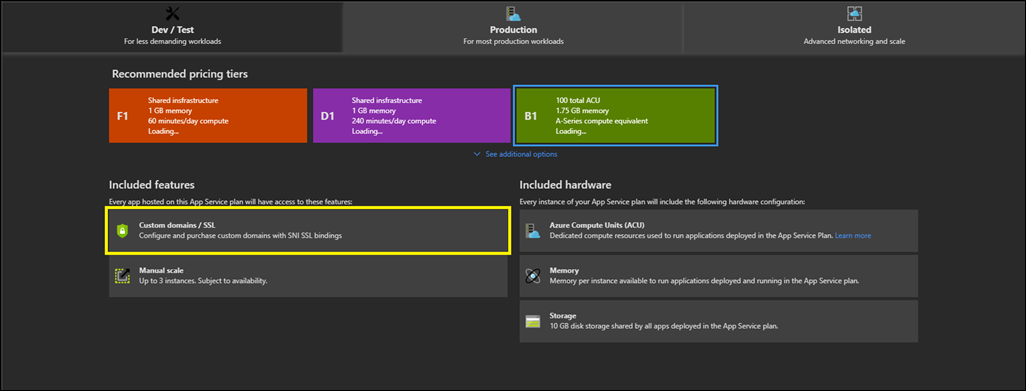

In Azure stellt jeder App Service Plan ab B1 (d.h., alle außer F1 “Free” und D1 “Shared”) SSL entweder mit einem von Azure generierten oder einem eigenen Zertifikat zur Verfügung:

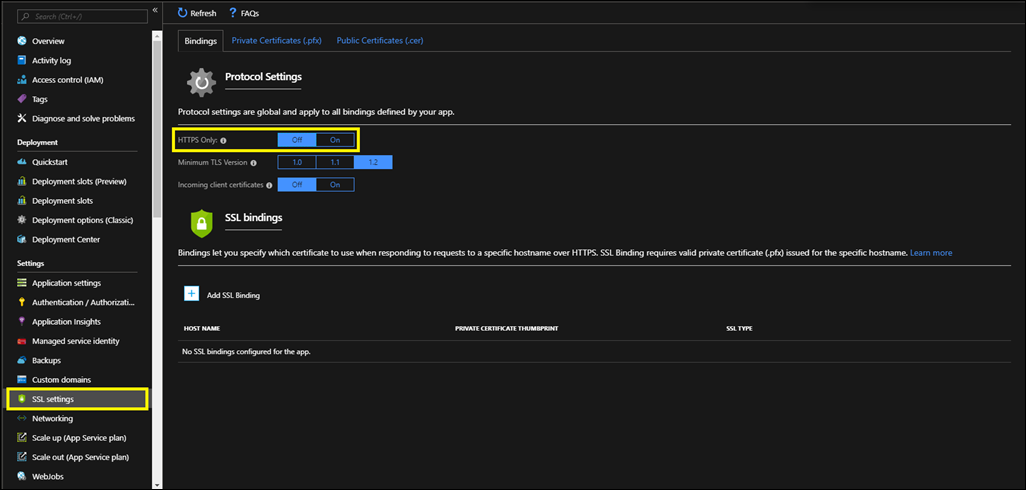

Allerdings lassen die App Services auch weiterhin HTTP ohne SSL zu, es sei denn, man aktiviert die Option “HTTPS Only”:

Diese Option kann man natürlich auch per PowerShell und damit ganz bequem gleich für eine größere Menge App Services setzen. Dazu habe ich dieses Skript geschrieben:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 | # Adjust theese as needed $SubscriptionId = "9feacb87-1fe6-447e-a0f4-4ae1ba2496e3" [string[]]$ResourceGroups = "RG-A","RG-B","RG-C" ### no changes needed below ### Connect-AzureRmAccount -Subscription $SubscriptionId Set-AzureRmContext -SubscriptionId $SubscriptionId # Iterate over all RGs Foreach($RG in $ResourceGroups) { Write-Host "$RG..." # Get all WebApps in this RG $AllWebAppsInRG = Get-AzureRmWebApp -ResourceGroupName $RG Foreach($WebApp in $AllWebAppsInRG) { Write-Host "$($WebApp.Name)..." # State before setting it: (Get-AzureRmWebApp -ResourceGroupName $RG -Name $($WebApp.Name)).HttpsOnly # Enabling HttpsOnly Set-AzureRmWebApp -ResourceGroupName $RG -Name $($WebApp.Name) -HttpsOnly $true } } |

Viel Spaß beim Ausprobieren!

Schreibe einen Kommentar...